13. Zabezpieczenia¶

13.1. 13.1¶

13.1.1. 13.1.1¶

13.1.2. 13.1.2¶

13.1.3. 13.1.3¶

13.1.4. Wspomaganie doboru nastawy zabezpieczenia cyfrowego¶

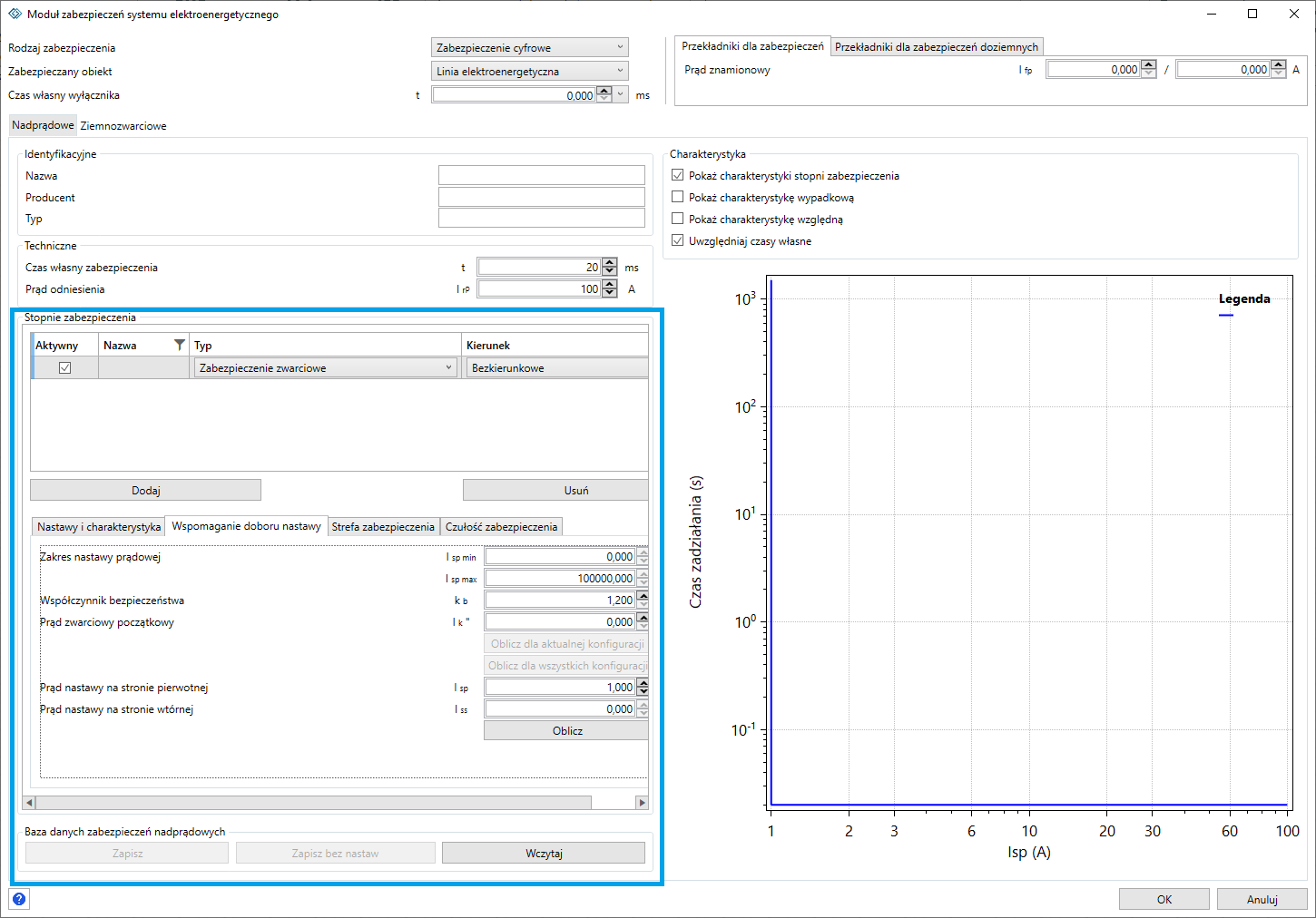

Dla zabezpieczeń zwarciowych jest to prąd zwarciowy, przepływający przez łącznik przy zwarciu na końcu strefy zabezpieczanej. Prąd ten można wpisać bezpośrednio lub obliczyć korzystając z przycisku „Oblicz”; wybranie przycisku „Oblicz dla wszystkich konfiguracji” pozwala na wyznaczenie maksymalnego prądu zwarciowego dla wszystkich zapisanych konfiguracji pracy sieci (Rys. 13.1.4.1).

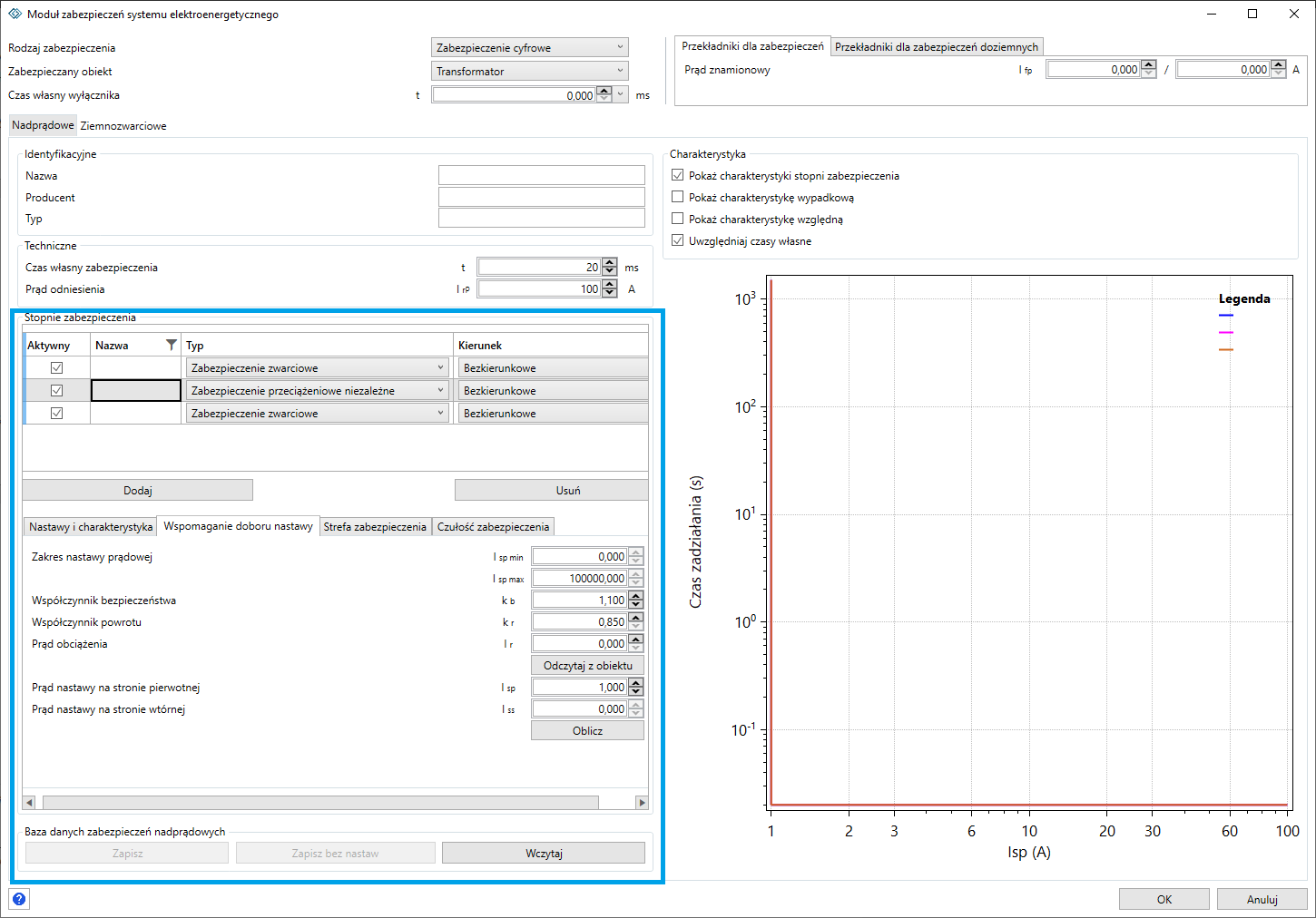

Dla zabezpieczeń przeciążeniowych jest to prąd obciążenia (wyznaczany w toku obliczeń rozpływowych dla aktualnej lub wszystkich zapisanych konfiguracji stanu sieci) lub prąd znamionowy zabezpieczanego elementu (Rys. 13.1.4.2).

Rys. 13.1.4.1 Okno doboru nastawy zwarciowej dla zabezpieczenia linii elektroenergetycznej¶

Rys. 13.1.4.2 Okno doboru nastawy przeciążeniowej dla zabezpieczenia linii elektroenergetycznej¶

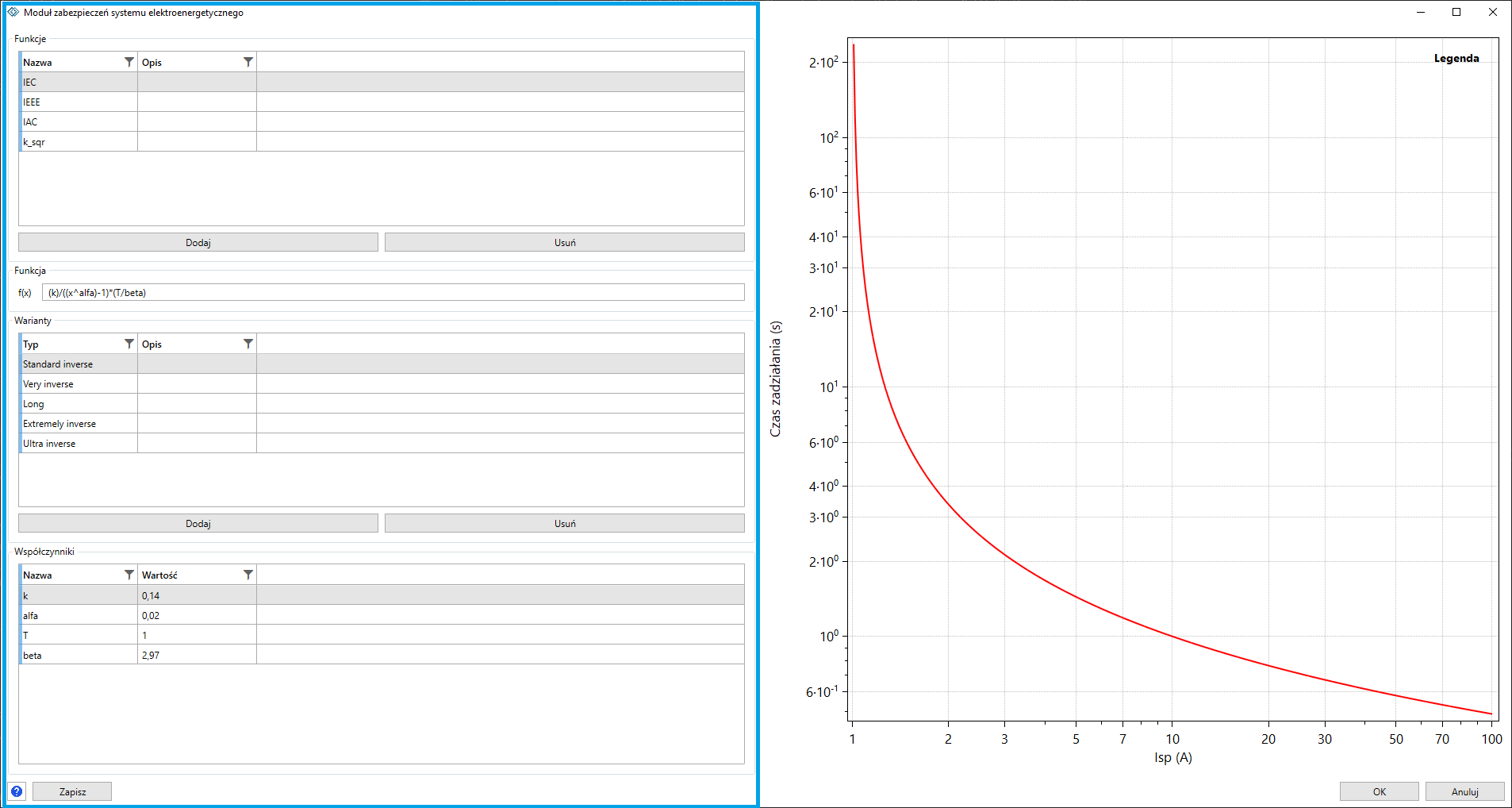

13.1.5. Baza danych charakterystyk czasowo-zależnych¶

Rys. 13.1.5.1 Okno bazy danych funkcji zabezpieczeniowych¶

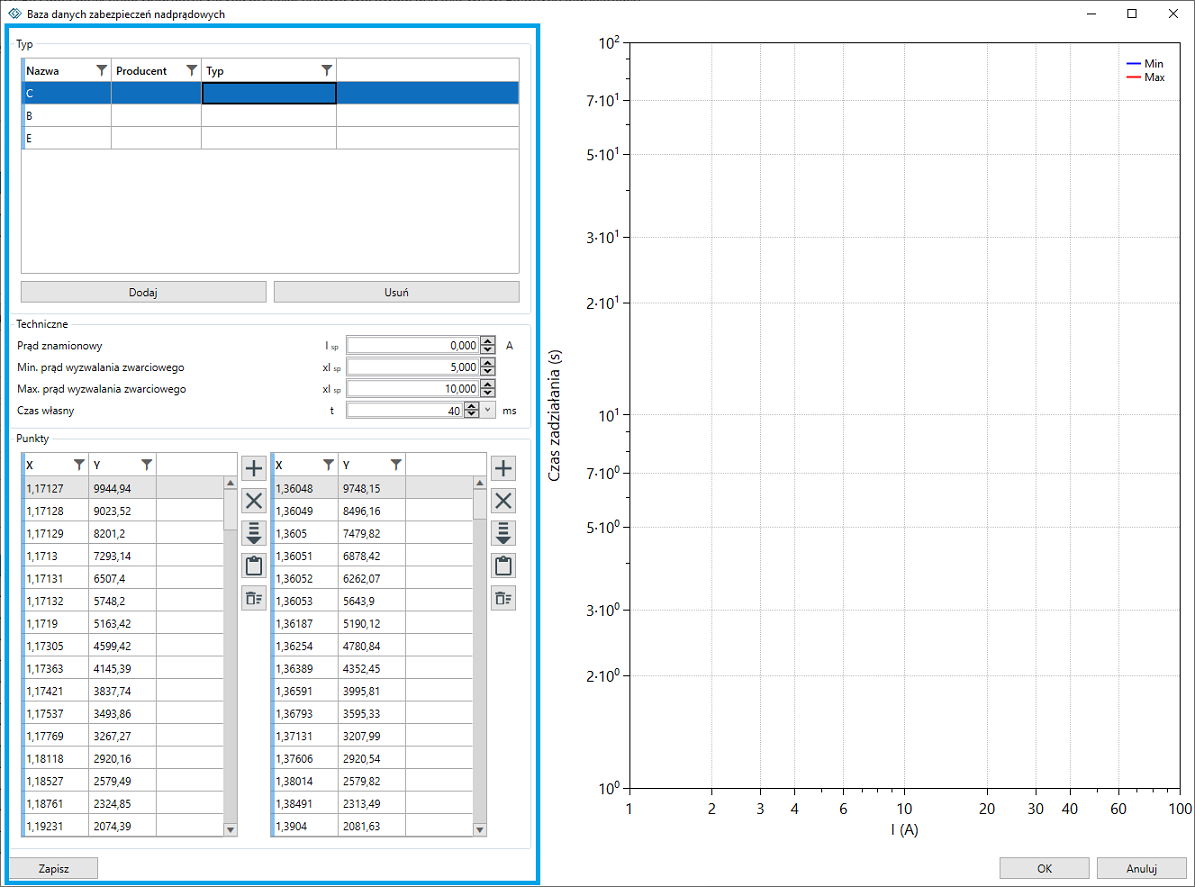

13.1.6. Baza danych zabezpieczeń¶

baza bezpieczników,

baza wyłączników instalacyjnych,

baza zabezpieczeń cyfrowych.

Rys. 13.1.6.1 Okno bazy danych wyłączników instalacyjnych¶

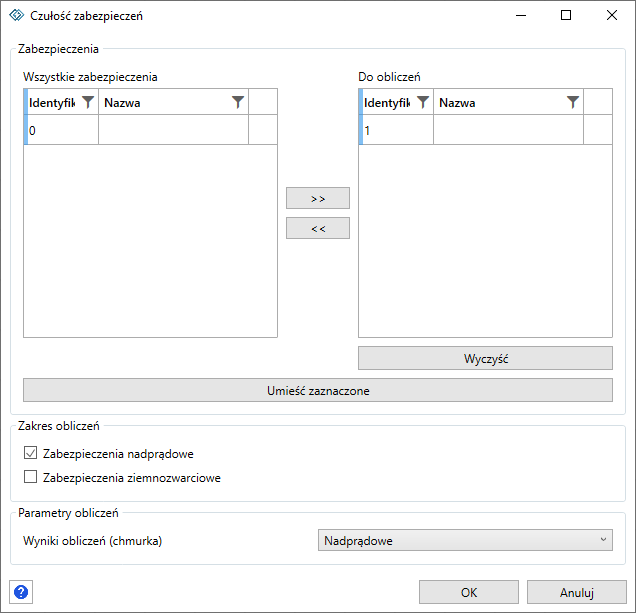

13.2. Obliczenia czułości zabezpieczeń¶

model musi zawierać odpowiednie dane do poprawnego wyznaczenia prądu zwarcia dwufazowego,

analizowane zabezpieczenia muszą mieć określone strefy zabezpieczenia,

analizowane zabezpieczenia muszą mieć wprowadzony odpowiedni oczekiwany współczynnik czułości

Rys. 13.2.1 Okno konfiguracji obliczeń czułości zabezpieczeń¶

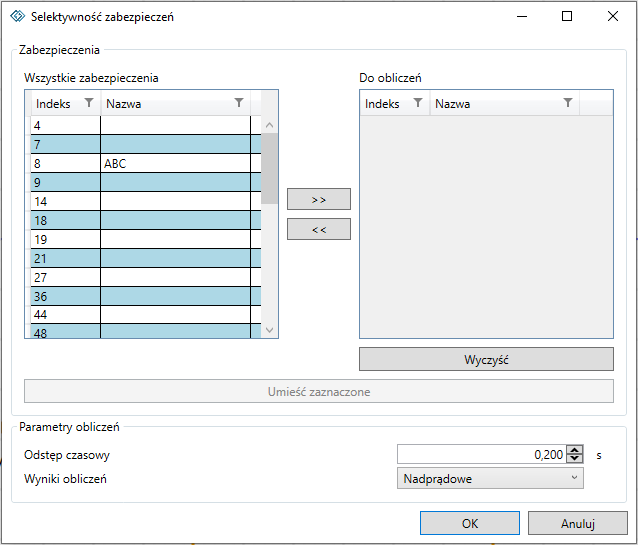

13.3. Obliczenia selektywności zabezpieczeń¶

wskazać zabezpieczenia podlegające analizie,

ustalić minimalny odstęp czasowy do automatycznej weryfikacji selektywności,

wybrać rodzaj członu zabezpieczeniowego, którego charakterystyka będzie widoczna na schemacie po zaznaczeniu łącznika.

Rys. 13.3.1 Okno konfiguracji analizy selektywności¶

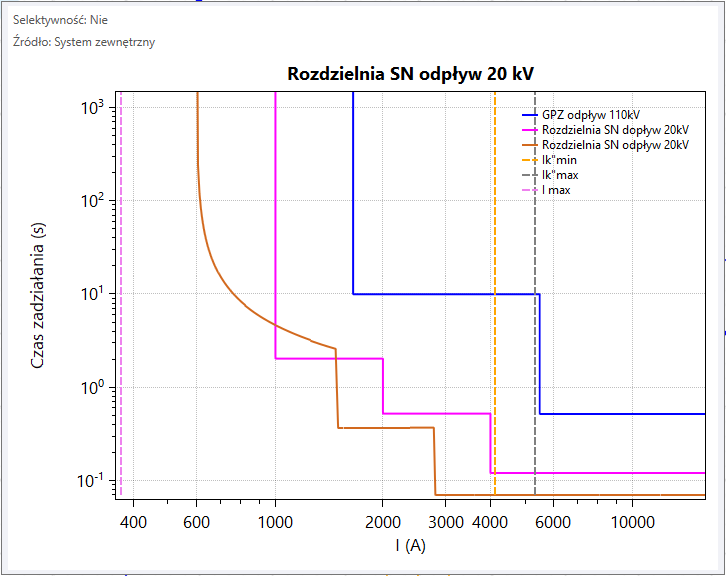

Rys. 13.3.2 Przykładowy wykres wypadkowych charakterystyk zabezpieczeń do oceny selektywności¶

informacja, czy zabezpieczenia w analizowanym ciągu są selektywne – badany jest minimalny odstęp czasowy między charakterystykami zabezpieczeń i porównywalny z wartością zadaną w konfiguracji obliczeń,

oznaczenie elementu zasilającego,

nazwa analizowanego zabezpieczenia i jego poziom napięciowy,

wykres ciągu zabezpieczeniowego:

charakterystyki wszystkich zabezpieczeń w ciągu przeliczone na poziom napięciowy analizowanego zabezpieczenia,

minimalny prąd zwarciowy dwufazowy, wyznaczony dla zwarcia na końcu strefy analizowanego zabezpieczenia,

maksymalny prąd zwarciowy początkowy, wyznaczony dla miejsca zainstalowania zabezpieczenia,

moduł prądu obciążenia, przepływającego przez analizowane zabezpieczenie dla aktualnego stanu pracy sieci.

Ostrzeżenie

Obciążenie sieci i koniec strefy zabezpieczanej nie są wymagane do wykonania analizy selektywności. W przypadku braku tych wielkości parametry im odpowiadające nie będą wyświetlone na wykresie wypadkowym ciągu zabezpieczeniowego.

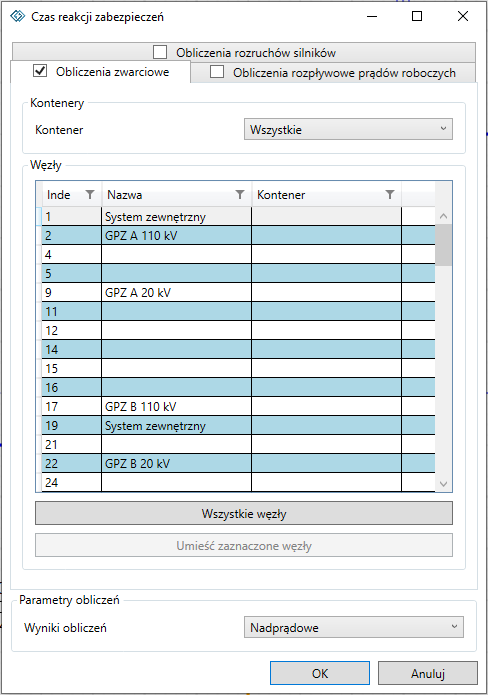

13.4. Obliczenia czasu reakcji zabezpieczeń¶

zwarcie w zadanym węźle,

rozpływ roboczy,

rozruch silników.

Rys. 13.4.1 Okno konfiguracji analizy czasu reakcji zabezpieczeń¶

dla obliczeń zwarciowych:

funkcja zabezpieczeniowa nadprądowa – czas reakcji wyznaczany jest dwukrotnie, dla maksymalnego prądu zwarciowego początkowego oraz zwarcia trójfazowego (pominięto udział silników w prądzie zwarciowym; współczynnik napięciowy c = 1),

funkcja zabezpieczeniowa ziemnozwarciowa – czas reakcji jest wyznaczany dla rozpływu prądu zwarciowego jednofazowego, składowej 3I0,

dla obliczeń rozpływowych – czas jest wyznaczany dla prądu obciążenia w rozpływach roboczych,

dla rozruchów silników – czas jest wyznaczany dla maksymalnego prądu obciążenia w obrębie zadanego czasu analizy obliczeń rozruchowych.